Históricamente, las compañías de telecomunicaciones han estado lentas en implementar departamentos de Operaciones de Riesgo. Las pérdidas fueron absorbidas o transferidas al negocio de reposiciones.

Pero los operadores de telecomunicaciones están cada vez más inclinados a enfrentar sus desafíos únicos de fraude venideros.

Vamos a examinarlos en detalle aquí y veamos qué tipo de herramientas pueden ayudar.

¿Qué es el fraude de telecomunicaciones?

El fraude de telecomunicaciones, también conocido como fraude telco, o fraude de Telecom, incluye cualquier tipo de actividad diseñada para abusar o ganar ventaja sobre las compañías de telecomunicaciones utilizando el engaño (prácticas fraudulentas). Esto incluye fraude IRSF (fraude internacional de reparto de ingresos, por sus siglas en inglés) , donde los defraudadores abusan de las tasas premium de teléfonos, y el fraude Bypass Interconnect, una forma de arbitraje entre las tasas de llamadas de los operadores.

¿Cómo funciona el fraude de telecomunicaciones?

Dado que la telefonía es la red implementada en el mundo más grande y antigua, y representa el 48% de los ingresos del consumo de electrónicos a nivel mundial, los defraudadores han desarrollado herramientas y prácticas para explotarla y extraer ganancias.

Y mientras los ataques de fraude usualmente evolucionan rápidamente a través del tiempo a medida que las empresas los aplastan, el fraude de las Telco es único ya que se da por sentado a menudo. Sus costos son absorbidos por las compañías de telecomunicación, que prefieren no embarcarse en la integración de sistemas de manejo de riesgo complejos en sus arquitecturas.

A este reto se suma el hecho de que las compañías de telecomunicaciones también desglosan sus servicios para revenderlos a redes locales y operadores (una industria de 4 mil millones de libras en el Reino Unido solamente)

Así como la tecnología para correr tu propia red móvil se vuelve cada vez más disponible, por ejemplo, los grandes operadores de telecomunicaciones pueden convertirse en objetivo del fraude indirectamente, haciéndolo más difícil de identificar.

Protege tu negocio con las herramientas avanzadas reales de SEON en tiempo real para mantener tu negocio seguro.

Hable con expertos

11 Tipos de fraude de telecomunicaciones

Ahora veamos los tipos más comunes de ataque de los operadores de fraude de telecomunicaciones que deberíamos saber.

Fraude internacional de reparto de ingresos (IRSF)

El fraude internacional de reparto de ingresos, o IRSF, toma ventaja de las tasas telefónicas Premium, que luego marcan los usuarios sin darse cuenta.

Es hasta ahora, el mayor desafío de fraude para los operadores de telecomunicaciones, costándole a la industria entre 4 y 6.1 mil millones de dólares al año. Así es como funciona:

- Los agentes maliciosos se registran para alquilar un número de teléfono premium.

- Entran en los sistemas telefónicos de una empresa y hacen llamadas a ese número.

- La empresa paga hasta $1 por minuto, el 25% del cual va a parar a los bolsillos del defraudador.

Las empresas pueden encontrarse repentinamente con facturas telefónicas astronómicas por llamadas que no reconocen. Las llamadas a menudo ocurren fuera del horario laboral y las empresas solo se dan cuenta de que se han realizado cuando llega el momento de pagar la factura.

No ayuda la falta de regulación. A diferencia de lo que ocurre con los pagos con tarjeta, donde el proceso de devolución de cargos puede proteger a la persona cuya tarjeta de crédito fue robada, en el mundo de la telefonía no existe tal cosa.

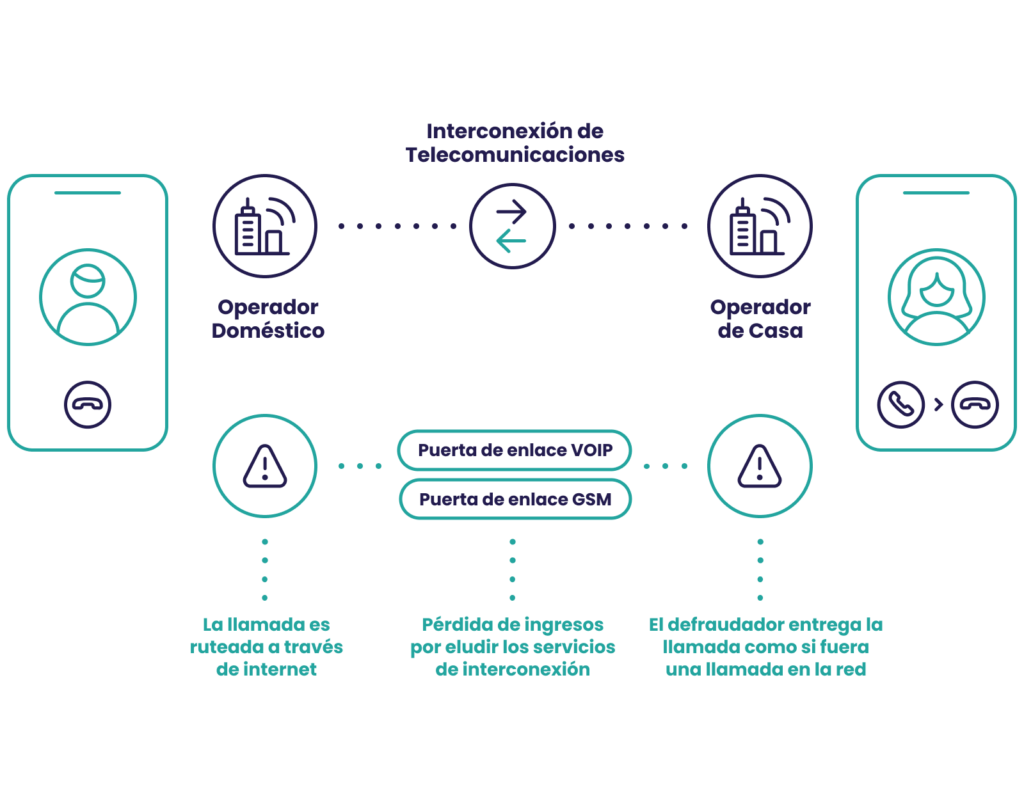

2. Fraude de derivación de interconexión

El fraude de derivación de interconexión, también conocido como fraude de caja SIM, toma ventaja de algo llamado tasa de terminación para hacer llamadas telefónicas más baratas. Se estima que cuesta a los operadores de telecomunicaciones 2700 millones de dólares en ingresos perdidos al año.

Para entenderlo, veamos un escenario con dos operadores en diferentes países.

- Un cliente del Operador A llama a un cliente del Operador B.

- El operador A cobra a su cliente una tasa por minuto.

- El Operador B le cobra al Operador A una tasa por proporcionar la llamada a su cliente.

Ese último cargo, donde la llamada termina, es la tasa de terminación. ¿El problema? Estas tasas varían enormemente dependiendo de los contratos entre los dos operadores. Algunas de ellas son caras, otras están cerca de 0.

Aquí es donde entran en juego los expertos en fraudes de telecomunicaciones. Utilizan tarjetas SIM de un operador local y redirigen las llamadas internacionales usando una caja SIM o una puerta de enlace GSM. Ellos esencialmente están haciendo llamadas de larga distancia mucho más baratas para los que llaman y sacando dinero de los bolsillos de los operadores de telecomunicaciones.

Esto también afecta a la satisfacción del cliente. La mayoría de las veces, la calidad de estas llamadas es inferior a la de las llamadas internacionales estándar.

3. Fraude de arbitraje de telecomunicaciones

El arbitraje es la práctica general de capitalizar las diferencias de precios. En el mundo de las telecomunicaciones, estas diferencias aparecen en las tasas de larga distancia entre países.

Al igual que con el fraude de derivación internacional, puede reducir el costo internacional para los clientes, pero también abrir la puerta a empresas fraudulentas que se interponen entre los operadores. Afirman conectarse directamente desde el país A al B, cuando de hecho, pasan por un país con una tasa más barata para conectar la llamada.

4. Hackeo PBX

El hackeo PBX permite a los defraudadores tomar el control de las líneas telefónicas mediante la explotación de redes telefónicas no seguras.

Un PBX o intercambio de sucursal privada (por sus siglas en inglés) es una red telefónica privada que se conecta a redes externas. Es lo que permite a las empresas compartir líneas y reducir la cantidad de números necesarios en una oficina, por ejemplo.

Debido a que muchos de estos PBX están basados en IP, pueden ser un objetivo fácil para los hackers. Iniciarán sesión en el sistema y lo utilizarán para su beneficio, por ejemplo, para el fraude IRSF mencionado anteriormente. Este es un problema de ciberseguridad e informática que se puede evitar con mejores controles internos y seguridad de las contraseñas.

5. Bombeo de tráfico

El bombeo de tráfico, también conocido como estimulación de acceso, es una práctica en la que las centrales locales sin escrúpulos manipulan el número de llamadas a sus redes para beneficiarse con las tasas de compensación establecidas por la Comisión Federal de Comunicaciones de EE. UU.

Según la Ley de Telecomunicaciones de 1996, las grandes empresas de telecomunicaciones como Sprint, Verizon y AT&T tienen que pagar tasas a los operadores rurales. Estos operadores hacen todo lo que está a su alcance para aumentar la cantidad de llamadas y obtener mayores pagos.

6. Fraude de depósito

El fraude de depósito apunta a las tiendas en línea de los operadores de telecomunicaciones utilizando números de tarjetas de crédito robadas. Los defraudadores suelen comprar tarjetas SIM de prepago, pero la misma técnica se aplica a los dispositivos (smartphones, routers, etc.).

El problema, por supuesto, es que las tiendas en línea de los operadores de telecomunicaciones son responsables de reembolsar las tasas en forma de devoluciones de cargos. Por supuesto, podrías confiar en tu procesador de pagos para reducir estas tasas o implementar herramientas de prevención de fraude por devolución de cargos. Esto hace que tu empresa sea vulnerable a altas tasas de falsos positivos cuando se bloquean clientes legítimos.

También existe una amenaza creciente en forma de redes proxy 4G, una práctica que ha estado en auge en los últimos años, tanto para uso comercial legítimo como residencial.

Por desgracia, los defraudadores también compran tarjetas SIM y dispositivos USB en masa para crear su propia red móvil residencial. Aunque servicios como Proxidize afirman reducir costos y ofrecer velocidades más altas, también permiten que los defraudadores lancen más ataques generando y controlando las direcciones IP.

7. Fraude de suscripción

El fraude de suscripción en el mundo de la telefonía hace que los delincuentes firmen contratos utilizando identificaciones y números de tarjetas de crédito robados.

Los contratos telefónicos son más difíciles de comprar para los defraudadores que los artículos porque implican una forma de verificación KYC (Conozca a su cliente). Es decir, debes verificar la identidad del usuario antes de que puedan suscribirse. A los defraudadores les encantan los smartphones de alta gama que pueden adquirir a través de contratos. Es un caso simple de presentar identificaciones falsas, liberar el dispositivo y revenderlo en mercados de segunda mano. Cuando llega la compañía de reposiciones, se da cuenta de que la persona no existe.

Entonces, ¿cómo pasan las verificaciones KYC? Eso es apenas un inconveniente para los expertos en fraude de identidad. Tienen una gran cantidad de identidades robadas de dónde elegir, ya sea adquiridas a través de técnicas de phishing, compradas en la dark web o alquiladas a mulas de identificación.

Hay que tener en cuenta que las compras en la tienda tienden a tener una tasa de riesgo más alta que el envío. Si bien los defraudadores tienen muchas opciones para adquirir direcciones (donde reciben artículos que no están vinculados a sus identidades reales), es mucho más fácil para ellos caminar y recoger los dispositivos en persona.

8. Robo de identidad

Las empresas de telecomunicaciones que ofrecen cuentas de usuario en línea pueden ser víctimas de ataques de robo de identidad (ATO), donde los defraudadores encuentran los datos del nombre de usuario y contraseña de otros usuarios, e inician sesión en su lugar.

Si tu tienda en línea permite a los usuarios crear cuentas, es muy probable que los defraudadores estén listos para robarlas, independientemente de lo que vendas. Es costoso para los usuarios, ya que Javelin estima que les cuesta $263 recuperar la cuenta, sin mencionar cómo puede dañar la reputación de tu negocio.

El punto es que necesitas tener sistemas para autenticar los inicios de sesión de los usuarios para asegurarte de que efectivamente estás permitiendo el acceso a tu tienda a las personas adecuadas.

9. Smishing/Phishing de SMS

El Smishing, también conocido como Phishing de SMS, es la práctica de enviar SMS masivamente para obtener información personal de la persona que recibe los mensajes.

Las campañas de spam masivo son la perdición de los clientes y de las empresas de telecomunicaciones. Por ello, las redes de phishing de SMS se han vuelto expertas en evitar su detección. Se sabe que utilizan software para confirmar que los números a los que ellos apuntan son móviles y no de teléfonos fijos (así las empresas de telecomunicaciones no notan los indicadores de alerta), crean tiendas automáticas para revender los datos robados, e incluso proveer su propio servicio de hosting para alojar sitios y mercados de phishing.

El punto es que el volumen de phishing de SMS superó excesivamente más del 328% en el 2020, y mientras los operadores de telecomunicaciones no siempre se hacen cargo de ello, deberían sentirse incómodos al saber que sus compañías son accidentalmente cómplices en la práctica. Un simple sistema para monitorear los inicios de sesión y las transacciones viniendo de algún servicio B2B debería ser suficiente para asegurar que tu compañía de telecomunicaciones no está ayudando a los negocios de smishing.

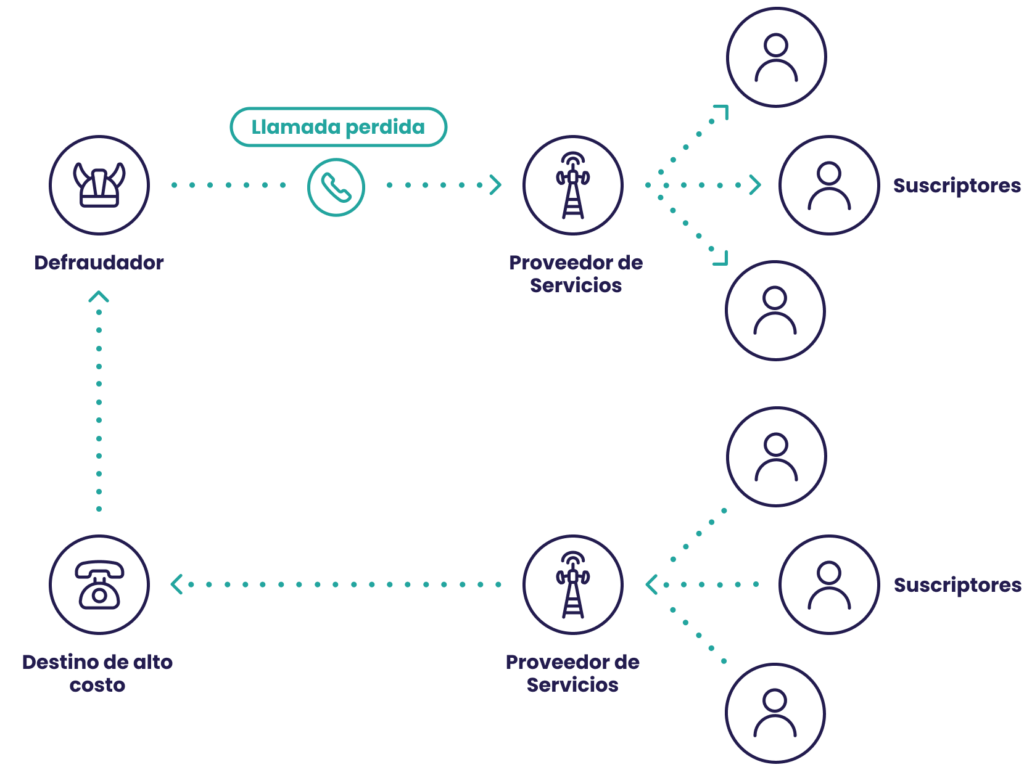

10. Fraude Wangiri

Del japonés que significa “uno y corta”, el fraude de telecomunicaciones Wangiri consiste en despertar curiosidad en los clientes al llamarlos, dejando que el teléfono suene una vez, y colgando. El cliente devolverá la llamada, llamando sin querer a un número costoso premium que el defraudador controla.

Una variante SMS también existe, donde los defraudadores envían un mensaje solicitando a los clientes que devuelvan la llamada a cierto número. Los típicos indicadores de alerta para este tipo de fraude de telecomunicaciones son picos en el tráfico a destinos de alto costo, que las empresas de telecomunicaciones deberían ser capaces de monitorear con sus sistemas internos.

La clave aquí está en saber que, como un negocio, deberías vigilar cuales son los números que son marcados automáticamente. Esto no es solo para las empresas de telecomunicaciones, de hecho, cualquier compañía donde las llamadas son una parte importante de la búsqueda de clientes potenciales o del servicio de atención al cliente podría ser una buena idea implementar una sencilla herramienta de búsqueda inversa de teléfonos para protegerse.

11. Intercambio de SIM / SIM swapping

El intercambio de SIM, también conocido como SIM swapping, consiste en que los defraudadores toman control de los SMS y llamadas de una persona al intercambiar un número telefónico por otro que ellos controlan.

Dado que cada vez más servicios en línea utilizan OTP (contraseña de una sola ocasión) y 2FA (doble factor de verificación) a través de llamadas y SMS, los defraudadores intentan tomar el control de los números de teléfono de las personas.

La manera en que lo hacen es a través de una forma de robo de identidad llamado Robo de SIM o Intercambio de SIM. Se ponen en contacto con el servicio de atención al cliente de la empresa de telecomunicaciones y solicitan transferir su número a una nueva SIM, que ellos controlan. Cuando el procedimiento está completo, ellos pueden recibir todas las OTPs y verificaciones SMS que necesiten para hackear las cuentas del cliente, desde las redes sociales hasta los bancos.

Los operadores de telecomunicaciones se han vuelto mejores mitigando este tipo de riesgo en los últimos años, simplemente implementando su propio 2FA o MFA (sistema de autenticación multifactor) para confirmar si el usuario solicitó legítimamente un cambio de número.

Prevención de fraudes en las telecomunicaciones

La prevención y detección del fraude de telecomunicaciones es un término amplio que abarca cualquier tipo de técnica o estrategia puesta en marcha para reducir acciones criminales diseñadas para tomar ventaja de los operadores de telecomunicaciones.

La prevención de fraudes en las telecomunicaciones debería enfocarse en 3 áreas clave:

- Verificar y filtrar los revendedores maliciosos

- Proteger las ganancias del negocio

- Asegurarse que los usuarios y clientes son quien realmente dicen ser

Es en la tercera área clave donde SEON puede ayudar, gracias en parte a tecnologías como enriquecimiento de datos, huella digital de dispositivo, y sugerencias de machine learning.

Tendencias del fraude de telecomunicaciones

El fraude de telecomunicaciones está siempre evolucionando. Sin embargo, hemos sido testigos de un incremento en los vectores claves de ataque, incluyendo:

- Identificaciones falsas y sintéticas: los defraudadores tienen acceso a un amplio rango creciente de opciones para obtener documentos de identificación, ya sea a través del phishing o del servicio de alquiler de identificaciones. Esto hace que la detección sea más desafiante, porque parte de las identificaciones son legítimas.

- Tarjetas SIM virtuales: aunque las SIMs electrónicas, o tarjetas SIM virtuales son más seguras al ser menos fáciles de clonar o robar, las SIMs virtuales son, no obstante, más propensas a ataques de malware e ingeniería social. Puedes leer más acerca de la detección de tarjetas SIM virtuales aquí.

- Ataques de ingeniería social: la pandemia ha incrementado significativamente la frecuencia y sofisticación de los ataques phishing, ya sea a través de SMS, llamadas, ingeniería social o incluso utilizando tecnología deepfake.

Asóciate con SEON para reducir las tasas de fraude en tu negocio con enriquecimiento de datos en tiempo real y APIs avanzadas.

Hable con expertos

Soluciones para la prevención de fraude en telecomunicaciones

Los defraudadores son expertos en evadir la identificación. Utilizan identificaciones y números de tarjeta robados e implementan cada táctica posible para esconder sus identidades reales. Esto es así tanto si tu empresa de telecomunicaciones está lidiando como con un cliente de una tienda en línea o local.

Con SEON, puedes aprender tanto como sea posible sobre con quién estás lidiando, con muy poca fricción.

En el contexto de la prevención del fraude de telecomunicaciones esto significa implementar sin fricción, invisibles y eficientes para añadir información sin necesidad de perturbar la experiencia de los clientes de tu empresa de telecomunicaciones.

¿Los resultados? Operaciones de negocio más fluidas, y tasas reducidas de robo de identidad, fraude de transacciones y fraude de identificación. Todo ello gracias a un potente motor impulsado por el machine learning y un control total de la gestión de riesgos.

Preguntas frecuentes

Los ataques de fraude más costosos para las compañías de telecomunicaciones incluyen el Fraude Internacional de Ingresos Compartidos (IRSF), Fraude de Derivación y Bombeo de Tráfico.

Los ataques fraudulentos como el robo de identidad, el fraude de transacción y fraude de suscripción dirigido a operadores de telecomunicaciones puede ser detectado con el enriquecimiento de datos. Esto le permite a las compañías aprender más sobre los usuarios para aceptar o denegar sus acciones, como un pago o un inicio de sesión.

Lee más:

Descubre:

Enriquecimiento de datos | Huella digital en internet | Machine learning en detección de fraudes

Fuentes

- Telephony Report 2020: Telephony Report 2020

- IBISWorld: Telecommunications Resellers in the UK – Market Research Report

- ZDNet: Phone fraudsters are stealing billions each year through a scheme known as IRSF

- Javelin: Identity Fraud Hits Record High with 15.4 Million U.S. Victims in 2016

- Proofpoint: Mobile Phishing Increases More Than 300% as 2020 Chaos Continues

- Infosys BPM Podcast: Emerging Telecom Fraud Trends