Entender y combatir estratégicamente el fraude es esencial para el éxito empresarial en la era digital. Con el 90 % de los consumidores usando pagos digitales y un aumento del 6.5 % en participación, las transacciones digitales crecen, haciendo críticas las medidas efectivas de prevención de fraude.

Los métodos tradicionales contra el fraude, como las verificaciones de dispositivos, la autenticación de dos factores (2FA), la biometría y las preguntas de seguridad, están desactualizados frente a las tecnologías emergentes e innovadoras que están impulsando nuevas formas de fraude sofisticado.

Las empresas han utilizado herramientas diversas contra el fraude, lo que genera datos fragmentados e ineficiencias al cambiar entre soluciones, además de una visión poco clara del riesgo. Se espera que el mercado global de soluciones antifraude supere los 50 mil millones de dólares este año.

Algunas plataformas dependen demasiado de datos de terceros, limitando el acceso a información en tiempo real y aumentando los costos. Además, la IA y el aprendizaje automático han introducido sistemas avanzados, pero a veces opacos, que dificultan la personalización y adaptación a las necesidades específicas del negocio.

En un entorno de fraude cada vez más complejo, entender las soluciones disponibles y cómo adaptarlas es clave para proteger a las empresas.

Cómo está evolucionando el fraude

Hoy en día, los comportamientos maliciosos se amplifican en escala y velocidad. A medida que los ciberdelincuentes se adaptan a los avances tecnológicos, los métodos tradicionales ya no son suficientes.

1. Desmantelando la autenticación en dos factores (2FA)

Tomemos como ejemplo la autenticación en dos factores (2FA). Los ataques de fuerza bruta, antes considerados laboriosos e imprácticos, han evolucionado junto con el poder computacional y la sofisticación algorítmica, permitiendo a los ciberdelincuentes utilizar herramientas automatizadas para probar sistemáticamente innumerables nombres de usuario y contraseñas hasta violar una cuenta, dejando vulnerables incluso las combinaciones más complejas.

Además, las técnicas de ingeniería social eluden las medidas de seguridad de 2FA mediante llamadas engañosas, sitios web fraudulentos y otros métodos que explotan las vulnerabilidades humanas. Como resultado, los usuarios desprevenidos divulgan información sensible, permitiendo a los delincuentes evadir por completo la 2FA.

2. Haciendo irrelevantes las verificaciones de dispositivos

Las verificaciones de dispositivos, diseñadas para confirmar la identidad y seguridad de un dispositivo, han crecido con el aumento de los móviles, pero también lo han hecho sus vulnerabilidades. Técnicas como el intercambio de SIM y el malware móvil permiten a los delincuentes interceptar mensajes de autenticación y acceder a información sensible.

El intercambio de SIM transfiere ilegalmente el número de un usuario a otra tarjeta SIM controlada por el atacante, mientras que el malware móvil utiliza aplicaciones maliciosas para comprometer la seguridad del dispositivo.

Los dispositivos móviles, por su portabilidad y conexión constante, son blancos fáciles para fraudes como phishing, aplicaciones maliciosas y tácticas de ingeniería social, lo que los hace lucrativos para los atacantes en busca de vulnerabilidades en redes y seguridad.

3. Obsoletando las preguntas de seguridad

Antes consideradas estándar para verificar identidad y recuperar acceso a cuentas, las preguntas de seguridad son cada vez más vulnerables frente a tácticas modernas de fraude. Estas preguntas solicitan información personal como el apellido de soltera de la madre o el nombre de la primera mascota. Sin embargo, con la disponibilidad de datos personales en redes sociales y otras plataformas, los delincuentes tienen más facilidad para responderlas y acceder a cuentas.

Tácticas como el «minado» de redes sociales permiten a los delincuentes extraer información personal de perfiles en línea para responder con precisión preguntas de seguridad. Además, las brechas de datos masivas exponen información personal que los delincuentes pueden usar, incluso contra individuos cuidadosos con su privacidad.

4. Enfrentando retos para la biometría

La autenticación biométrica, integrada en dispositivos de consumo entre 2000 y 2010, fue considerada altamente segura por basarse en características biológicas únicas. Sin embargo, tecnologías emergentes como el spoofing y los deepfakes plantean nuevos desafíos.

El spoofing falsifica datos biométricos para engañar sistemas de autenticación, como creando huellas digitales sintéticas o modelos faciales en 3D. Esto debilita la integridad de la biometría, ya que los sistemas no diferencian entre datos reales y réplicas falsas.

Los deepfakes, por su parte, utilizan inteligencia artificial para crear medios sintéticos, como videos o audios realistas, que replican características faciales o voces y permiten eludir medidas biométricas.

Para contrarrestar estas amenazas, se están desarrollando sistemas biométricos más robustos, como detección de vitalidad (verificar que haya una persona real) y biometría multimodal que combina múltiples métodos para mayor seguridad. La vigilancia constante y la investigación son esenciales para anticiparse a las tácticas de fraude y mantener la eficacia de la autenticación biométrica.

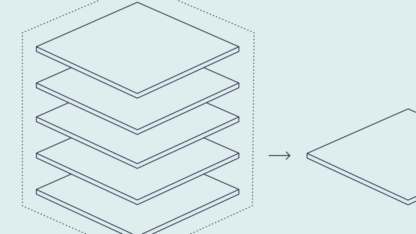

Cuando las soluciones ya no alcanzan

La dependencia de soluciones puntuales resulta en un enfoque fragmentado que no ofrece una visión integral de las actividades fraudulentas. En lugar de implementar una estrategia completa, las empresas suelen recurrir a combinaciones de tecnologías para abordar cada aspecto específico de la detección de fraude. Con frecuencia, estas piezas utilizan tecnologías obsoletas que complican enormemente su gestión.

Con los datos dispersos en diferentes sistemas, resulta difícil correlacionar información, conectar puntos e identificar patrones generales de comportamientos maliciosos. Este enfoque descentralizado lleva a las empresas a pasar por alto indicadores clave de fraude y a tener dificultades para responder eficazmente a amenazas emergentes debido a la falta de visibilidad y coordinación entre las herramientas de prevención de fraude. Aunque algunas plataformas ofrecen capacidades integrales, muchas dependen en gran medida de fuentes de datos de terceros, incluidos conjuntos de datos heredados, para tomar decisiones. Estos proveedores pueden aportar información valiosa, pero a menudo tienen limitaciones como retrasos y cobertura incompleta, especialmente frente a tácticas de fraude en rápida evolución.

Otras plataformas trabajan con integradores, que combinan soluciones de terceros en sus sistemas. Si bien este enfoque puede ser conveniente, también presenta desventajas, como tiempos de implementación más largos, retrasos y una experiencia desarticulada con interfaces de usuario variadas y costos adicionales de terceros.

Como resultado, las empresas pueden enfrentar desventajas y dificultades para acceder a inteligencia oportuna y precisa que les permita detectar y mitigar actividades fraudulentas en tiempo real.

No permitas que el fraude consuma tus recursos. Toma medidas proactivas para garantizar la continuidad de tu negocio.

Habla con especialistas

El equilibrio entre la prevención del fraude y el éxito empresarial

Para navegar con éxito el panorama de soluciones antifraude, las empresas deben adoptar plataformas integradas que gestionen datos de forma consolidada y ofrezcan acceso a inteligencia en tiempo real desde fuentes confiables. También deben aprovechar capacidades de toma de decisiones impulsadas por IA para optimizar y automatizar eficiencias, manteniéndose al ritmo de las amenazas en constante cambio. Esto incluye la capacidad de personalizar reglas según las necesidades del negocio y garantizar un enfoque proactivo y adaptable para prevenir fraudes y detectar lavado de dinero.