Los estafadores y los ciberdelincuentes no tienen ningún problema en hacerse pasar por otros usuarios para robar sus cuentas, realizar compras y explotar tu negocio.

Veamos cómo detenerlos con la autenticación basada en el riesgo.

¿Qué es la autenticación basada en el riesgo (RBA)?

La autenticación basada en el riesgo (RBA) utiliza puntuaciones para determinar si alguien debería poder realizar una acción en tu plataforma o no. Puede tratarse de un inicio de sesión o de una transacción, entre otros.

Las puntuaciones se calculan a partir de reglas de riesgo que analizan diversos factores. Por ejemplo, conectarse al sitio desde un dispositivo o una dirección IP incluidos en la lista negra aumenta la puntuación de riesgo de un usuario, lo que podría significar su bloqueo.

El objetivo principal de la autenticación basada en el riesgo es doble:

- bloquear a los usuarios sospechosos

- permitir a los usuarios legítimos acceder a los servicios en línea sin obstáculos innecesarios

Pero no siempre es blanco o negro: A los visitantes considerados de riesgo se les debe pedir una prueba de autenticación adicional, como frases de contraseña, códigos 2FA o documentos de identidad adicionales. Esto significa menos falsos positivos a la vez que se mantiene el riesgo bajo.

¿Por qué implementar la autenticación basada en el riesgo?

Al tener en cuenta el riesgo a la hora de aprobar las acciones de los usuarios, la autenticación basada en el riesgo se ha vuelto cada vez más importante en los últimos años, ya que las tasas de fraude de identidad, fraude de transacciones y robos de cuentas siguen disparándose. Intellicheck, por ejemplo, informa de un aumento del 282% en los robos de cuentas solo entre 2019 y 2020.

La autenticación basada en el riesgo no es infalible y debe desplegarse con cuidado para que valga la pena. Sin embargo, tiene muchos beneficios que vale la pena considerar.

Reducir el fraude y mejorar el cumplimiento

Las empresas se ven cada vez más obligadas a reforzar sus medidas de prevención del fraude. En términos sencillos, la RBA consiste en asegurarse de que se está tratando con la persona correcta, tanto si inicia una compra como si se conecta a una cuenta.

En la fase de registro, también hay que comprobar si se está dando de alta a una persona real. Como mínimo, hay que verificar una identificación y vincularla a un nombre y una dirección.

En algunos sectores, esto se engloba dentro de las comprobaciones de verificación KYC, también conocidas como comprobaciones Conoce a tu cliente. Se trata de procesos fuertemente regulados, lo que significa que no autenticar a un usuario podría dar lugar a multas reglamentarias.

También es posible que desees autenticar a los usuarios en la fase de retiro o transacción para cumplir los requisitos de AML. Las normas contra el lavado de dinero (AML) establecen que se debe verificar la identidad de los usuarios para ciertas acciones, que es exactamente en lo que una herramienta de autenticación basada en el riesgo puede ayudar.

En última instancia, la autenticación basada en el riesgo ayuda a filtrar a los usuarios sospechosos, incluidos aquellos cuyos perfiles están obviamente construidos con información falsificada, robada o inventada.

Proteger a los usuarios legítimos

La segunda razón para implementar la autenticación basada en el riesgo es proteger las cuentas de los usuarios existentes. Es de suponer que has verificado las identidades en la fase de registro. Lo que queda por hacer es asegurarse de que las personas correctas acceden a sus cuentas después.

Si alguien accede a una cuenta sin autorización, se denomina robo de identidad, o ATO.

Comparando los datos que has recogido en el momento del registro con los del inicio de sesión, deberías poder hacerte una idea de si se trata de la misma persona. Por ejemplo, un cambio repentino de dirección IP podría aumentar la puntuación de riesgo. En ese caso, deberías pedir una prueba adicional.

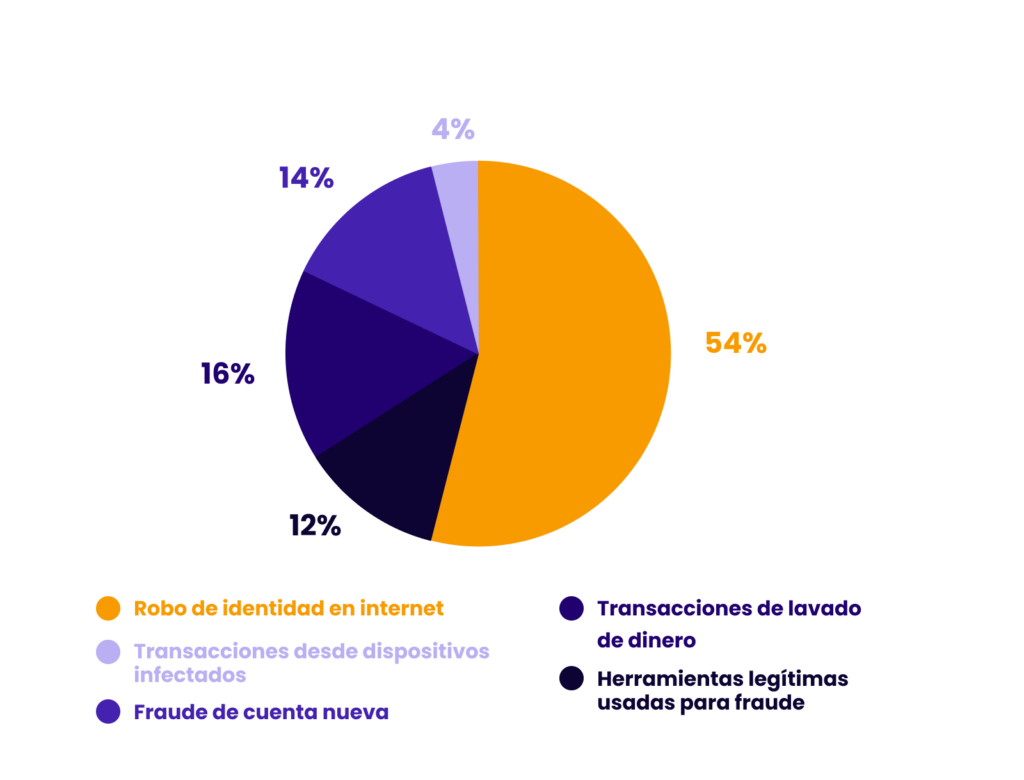

Una investigación de Kaspersky sugiere que el 54% de todos los ataques fraudulentos en línea en el sector financiero son intentos de iniciar sesión en la cuenta de alguien sin autorización, como se puede ver en el siguiente gráfico circular, junto con otros resultados.

Reducir la fricción y mejorar la fidelidad de los clientes

La autenticación basada en el riesgo ayuda a atrapar a los agentes maliciosos, pero también permite a los buenos usuarios pasar sin problemas. Una puntuación de riesgo baja no demuestra necesariamente que los usuarios sean quienes dicen ser, pero sí puede ayudarte a eliminar la fricción de su recorrido.

En concreto, la eliminación de la fricción podría consistir en permitir que un usuario se registre sin verificación de documentos o que inicie sesión en una cuenta sin 2FA. Depende de ti establecer los umbrales adecuados en función de tu apetito de riesgo, así como de los requisitos legales.

En cualquier caso, el resultado es que puedes crear una experiencia de usuario más fluida, lo que tiene muchas ventajas competitivas en la economía actual, siempre activa. En SEON, llamamos al proceso fricción dinámica, ya que te permite elegir entre un KYC ligero o pesado basado en esas señales tempranas.

Automatizar y escalar

Por último, la principal ventaja de la autenticación basada en el riesgo es que se realiza automáticamente. Puedes establecer y ajustar las reglas que se encargan del filtrado. Los usuarios de riesgo se bloquean, mientras que los de bajo riesgo se aprueban. Si entran en una zona gris, también puedes realizar una revisión manual.

Es muy recomendable contar con un equipo de revisión manual; la inteligencia humana y los conocimientos pueden confirmar tus sospechas. También es importante ajustar regularmente las puntuaciones de riesgo, ya que los estafadores se adaptan rápidamente y encuentran soluciones.

Sin embargo, la autenticación basada en el riesgo puede aliviar la carga de tu equipo de gestión de riesgos, para que puedan dedicar más tiempo y recursos a afinar el sistema y revisar los casos de riesgo medio. De todo lo demás se encarga la puntuación de riesgos.

Cómo implementar la autenticación basada en el riesgo

Para aprovechar las ventajas de la autenticación basada en el riesgo, necesitarás una forma de controlar y calcular el riesgo, así como un mecanismo para automatizar la aprobación o el rechazo.

Esto toma la forma de un software de gestión de riesgos, con plataformas de extremo a extremo, así como soluciones que se apilan disponibles en el mercado.

En el caso de SEON, el potente motor de puntuación de riesgos hace uso de la huella digital de los dispositivos, los tests de velocidad y el análisis de la IP, para evaluar quién es este cliente y si ha sido visto antes.

Pero es el módulo de enriquecimiento de datos el que aporta una visión única y valiosa que hace que sea muy difícil de engañar. Al realizar lo que también se conoce como análisis de la huella digital, toma un simple punto que el usuario nos ha proporcionado, como su dirección de correo electrónico o su número de teléfono y lo enriquece con información de más de 50 plataformas online y redes sociales para mostrarnos quién es realmente.

Esto aumenta la precisión y la eficacia a la hora de detectar a los clientes de alto riesgo y a partir de ahí el sistema aplicará los pasos definidos por el comerciante, que se establecen en función de sus necesidades y su apetito de riesgo.

Por ejemplo, esto podría consistir en prohibir automáticamente la IP de cualquier usuario que se detecte con una puntuación de riesgo superior a 60, o dejar pasar a cualquiera con una puntuación de riesgo inferior a 10. Para el resto, podemos aplicar la estrategia de fricción dinámica antes mencionada.

Ejemplos de RBA con puntuaciones de riesgo

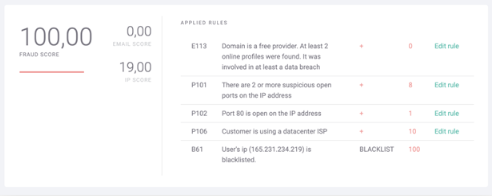

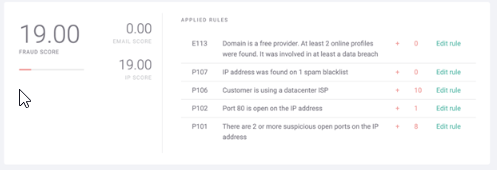

Veamos ahora ejemplos concretos de autenticación basada en el riesgo. En este escenario, un nuevo usuario está comprando un artículo en una tienda online. Hay dos datos clave que el sistema utiliza para calcular la puntuación: la dirección IP y la dirección de correo electrónico.

La elevada puntuación de fraude anterior nos permite saber que estamos tratando con un usuario de riesgo. Tenemos suficientes indicadores de alerta para bloquear la transacción, incluso antes de empezar a analizar los datos de la tarjeta, por ejemplo con el verificador de BIN. Está claro que su compra no debería realizarse.

La puntuación de fraude baja o media que aparece arriba debería despertar sospechas. No es un caso definitivo de fraude, pero sería una buena razón para alertar al equipo de verificación manual. También podrías activar un paso de verificación adicional, por ejemplo, solicitando un número CVV en la fase final de la compra o requiriendo una contraseña de un solo uso (OTP).

Puedes leer más sobre cómo se calculan las puntuaciones de fraude aquí.

Cómo realiza SEON la autenticación basada en el riesgo y la fricción dinámica

En SEON, nuestro objetivo principal es permitirte mitigar el riesgo de la manera que tenga sentido para tu negocio. Permitimos que los analistas de fraude, los gestores de riesgos y los equipos de revisión manual obtengan la mayor cantidad de información posible sobre los usuarios.

Esto se hace mediante técnicas de enriquecimiento de datos como:

- Búsqueda inversa de redes sociales: SEON es la única herramienta de autenticación basada en el riesgo que comprueba más de 50 señales sociales y en línea para probar una huella en línea.

- Análisis del teléfono y del correo electrónico: Según nuestros informes internos, el 80% de los estafadores utilizan correos electrónicos y números de teléfono desechables que no están vinculados a ningún otro servicio. Esto se puede detectar utilizando herramientas de búsqueda inversa de correo electrónico y teléfono.

- Huellas digitales de dispositivos: Ofrecemos uno de los sistemas de detección de dispositivos más potentes, que analiza cientos de parámetros para detectar emuladores, VPN, proxies y el uso de Tor, entre otros.

Además, nuestro sistema de machine learning te sugerirá incluso mejores reglas de autenticación, que podrás probar en un entorno sandbox con datos históricos.

Todo lo anterior está disponible a través de una integración perfecta y un verdadero modelo SaaS con una prueba de 30 días y un contrato de cancelación en cualquier momento.

La autenticación basada en el riesgo es una herramienta poderosa y debería formar la columna vertebral de tu monitoreo de transacciones. Esto es crucial para tus esfuerzos de detección del fraude AML, sin importar si eres un banco, una empresa de tecnología financiera u otra empresa con mandato.

Cómo prevenirlo

Preguntas frecuentes

La autenticación basada en el riesgo, o RBA, funciona puntuando los puntos de datos del usuario para medir el riesgo de sus acciones. Diferentes parámetros, como la dirección IP, el dispositivo utilizado, etc., se desglosan en parámetros, que se alimentan a través de reglas de riesgo. Las reglas ayudan a calcular una puntuación que permite saber si la acción es arriesgada o no.

Con la autenticación basada en el riesgo, puedes aprobar o bloquear automáticamente una acción del usuario en función de su riesgo. Por ejemplo, puedes detener una transacción de alguien con una puntuación de alto riesgo, que puede ser un estafador.

También puedes eliminar obstáculos como el 2FA o el OTP para los usuarios que parecen legítimos. A los usuarios de riesgo medio se les puede pedir más información o que un agente revise manualmente sus datos.

La autenticación basada en el riesgo permite a las empresas reducir los costes de la gestión del fraude y el riesgo, por lo que pueden asignar más recursos a la revisión manual. También puede ayudar a proteger las cuentas de los usuarios frente a los robos de identidad. En última instancia, ayuda a reducir los índices de fraude, lo que tiene beneficios positivos para el crecimiento de la empresa, el cumplimiento de las normas y la confianza de los usuarios.

Fuentes

- Intellicheck: 5 Account Takeover Statistics

- Kaspersky: Kaspersky research shows sharp increase of account takeover incidents in 2020