¿Qué es phishing?

El phishing es un intento de obtener fraudulentamente información sensible. Los delincuentes se hacen pasar por personas u organizaciones legítimas para intentar obtener información personal y otra información valiosa por correo electrónico, SMS u otro tipo de mensajería.

Los estafadores que perpetran ataques de phishing son cada vez más sofisticados. El Informe de Cisco sobre Tendencias en Amenazas a la Ciberseguridad 2021 descubrió que era responsable de un asombroso 90% de las filtraciones de datos.

El phishing es el tipo de filtración de datos más costoso. La investigación de IBM de 2022 sobre 550 incidentes atribuyó un costo medio de 4,9 millones de dólares a las filtraciones por phishing. De hecho, las empresas tardaron una media de 219 días en identificar que se había producido un robo de identidad. A continuación, se tardó una media de 76 días más en contener un ataque de phishing. Estas cifras ponen de manifiesto la magnitud del problema que plantea el phishing, así como los daños a largo plazo que puede causar.

Los objetivos de los autores de los ataques de phishing pueden ser muy diversos:

- Algunos están diseñados para robar información y/o dinero.

- Otros se llevan a cabo para sabotear los sistemas de una empresa.

- Muchos realizan ataques de phishing para instalar malware.

- Algunos buscan atraer al objetivo a un sitio web como parte del engaño.

¿Cómo funciona el phishing?

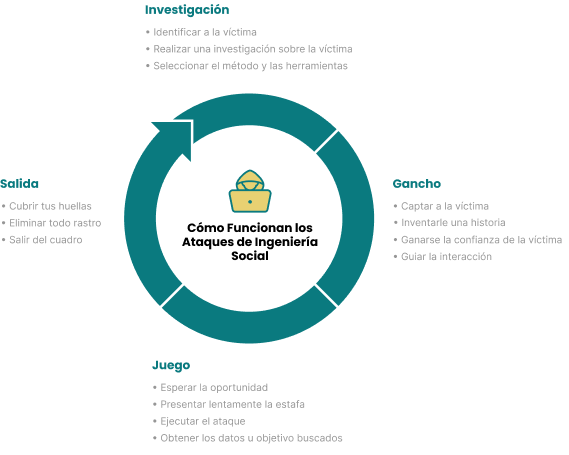

El phishing consiste en engañar a la víctima para hacerla creer que está en contacto con una persona legítima de una empresa, alguien que está autorizado a acceder a la información en cuestión. Los phishers utilizan tácticas de ingeniería social, como el engaño, la creación de una sensación de urgencia, etc., para convencer a sus objetivos. Entre sus herramientas se incluyen direcciones de correo electrónico falsas o robadas, números de teléfono, logotipos y otras credenciales comerciales falsas, que ayudan a engañar al objetivo para que divulgue datos confidenciales o haga clic en un enlace.

Aunque la mayoría de la gente piensa inmediatamente en el correo electrónico cuando se trata de phishing, los ataques también pueden llevarse a cabo a través de las redes sociales, llamadas telefónicas, mensajes de voz, mensajes de texto y más. Las estafas de phishing suelen presionar a los destinatarios para que actúen de inmediato, enviando una respuesta, haciendo clic en un enlace o ambas cosas. Entre los métodos habituales para presionar a los destinatarios se incluyen la afirmación de que se ha producido una brecha de seguridad o la afirmación de que se ha recibido una queja urgente.

El ciberdelincuente tiende la mano con la esperanza de que alguien «pique» y entable conversación con él. Cuando alguien lo hace, permite al delincuente poner un pie en la puerta y tomar medidas adicionales para tratar de engañar al individuo para que realice acciones adicionales. Esas acciones se realizan con el objetivo de conseguir que la víctima revele información que no debería (como contraseñas o números de cuenta) o descargue algo que no debería.

6 tipos de phishing

Existen varios tipos de ataques de phishing, desde los dirigidos a una empresa concreta hasta las campañas masivas.

- Phishing por correo electrónico: Actualmente es el tipo más común. Los estafadores envían correos electrónicos de phishing a una lista masiva de direcciones de correo electrónico. Es un juego de números, basado en la premisa de que si se envían suficientes correos electrónicos, alguien caerá tarde o temprano. Estos correos electrónicos de phishing genéricos son algunos de los más fáciles de detectar ya que suelen estar mal diseñados, mal redactados y llenos de errores ortográficos y gramaticales.

- Spear phishing: El spear phishing es un tipo de ataque de phishing que apunta a un objetivo concreto, con un mensaje adaptado a esa persona. Puede, por ejemplo, dirigirse a ella por su nombre o incluir información específica sobre ella. A menudo, el objetivo es un administrador de la empresa o un miembro del departamento financiero.

- Whaling: Llamado así por sus objetivos de alto valor, el whaling es un tipo de spear phishing dirigido a directores generales y otros ejecutivos de alto nivel. Estrechamente relacionado con el fraude del CEO, el whaling utiliza la ingeniería social para tratar de engañar a los altos ejecutivos para que compartan datos bancarios u otra información confidencial de la empresa.

- Smishing: Otro tipo de phishing distinto del correo electrónico, el smishing es una estafa basada en mensajes de texto que intenta engañar al destinatario para que haga clic en un enlace o llame a un número de teléfono. Los mensajes de texto que pretenden ser de bancos o de empresas de mensajería son dos métodos comunes de ataque de smishing. Pretenden engañar al usuario para que revele detalles de su cuenta o quizás para que llame a un número que luego le cuesta dinero mientras llena los bolsillos del delincuente.

- Vishing: El vishing es el equivalente vocal del phishing. La persona que llama puede, por ejemplo, hacerse pasar por su banco, una empresa de tarjetas de crédito, un servicio de mensajería, etcétera. Si alguna vez has recibido una llamada de alguien que afirma ser de Microsoft y te dice que tu computadora tiene un virus, es probable que te hayas topado de primera mano con un intento de vishing.

- Phishing en buscadores: el objetivo del ciberdelincuente es aparecer en las primeras posiciones de los buscadores. Si lo consigue, puede engañar a los buscadores para que hagan clic en el enlace sospechoso, que dirigirá al usuario al propio sitio web del delincuente. El objetivo es que el usuario introduzca sus datos de acceso en el sitio falso, entregándoselos así al delincuente. Las empresas que quieran evitar la suplantación de identidad de sus sitios web y el robo de los datos de sus usuarios a través del phishing en buscadores deben establecer procesos sólidos de autenticación multifactor o biométrica.

Consecuencias del phishing

El phishing puede tener graves consecuencias tanto para las empresas como para los particulares, como el robo de identidad, el robo de fondos y otras.

En el caso de las empresas, el phishing puede causar importantes daños en las operaciones y, potencialmente, enormes pérdidas económicas. También puede causar daños a la reputación si una empresa tiene que informar de una filtración de datos causada por el engaño a su personal para entregar información, algo que exigen algunas legislaciones, como el GDPR.

Pero aún hay más: IBM ha informado de que en 2022 el 60 % de las filtraciones de datos de empresas provocaron aumentos de precios que repercutieron a los clientes. Esto significa que el phishing está costando dinero tanto a la empresa como a sus clientes.

Para las víctimas individuales del phishing, como las personas engañadas para que faciliten datos de tarjetas o cuentas bancarias, las consecuencias del phishing pueden incluir pérdidas financieras y una amplia gama de problemas asociados, como una calificación crediticia destrozada. La información personal robada permite a menudo el robo de identidad, entre otros delitos.

Otro uso habitual de los datos de phishing son los robos de cuentas, en los que los estafadores se hacen con la cuenta de una persona. Esto puede permitir al delincuente obtener información sensible, robar fondos o estafar a los contactos del propietario de la cuenta.

Por último, puede decirse que el fenómeno del phishing afecta a la confianza de los consumidores en las transacciones y servicios en línea, lo que puede provocar que algunas personas no confíen en nadie en línea, incluidas las empresas legítimas, ya que optan por pecar de precavidos. Esto frena el crecimiento del comercio en línea, especialmente en determinados grupos demográficos y locales.

¿Cómo evitar el phishing en empresas?

Algunas empresas resultan más atractivas para los estafadores que otras cuando se trata del objetivo de los ataques de phishing. Pensemos en los proveedores de servicios financieros como bancos y empresas de tarjetas de crédito.

Afortunadamente, estas empresas pueden tomar medidas para proteger a sus clientes. Implementar la autenticación multifactor, la autenticación biométrica u otros tipos de autenticación sofisticada es una de esas medidas, ya que es más difícil para los delincuentes eludir estos procesos, aunque no imposible: actualmente se utiliza la tecnología deepfake para suplantar la voz de las personas y sus videos.

También es importante recordar que las defensas de una organización son tan fuertes como su empleado «más débil»: un miembro del personal que caiga en estafas de phishing es suficiente para derribar involuntariamente una empresa, como ha ocurrido con las noticias de primera plana en los últimos años, incluida la filtración de correos electrónicos del DNC y la filtración de Sony Pictures en 2014.

He aquí algunas formas más de proteger a tus clientes de ataques de ingeniería social como el phishing:

- Educa tanto a los clientes como a los empleados sobre qué es el phishing y a qué deben prestar atención.

- Asegúrate de que tus clientes sepan qué datos no les pedirás nunca.

- Comprueba siempre el correo electrónico y las fuentes e identificaciones de los mensajes, desde las cabeceras hasta las URL.

- Aprovecha la tecnología de autenticación y verificación de pruebas.

- Asegúrate de que las líneas de comunicación están abiertas entre los distintos departamentos de la empresa.

- Haz que la prevención del phishing forme parte de tu estrategia de gestión de riesgos.

- Protege tus dispositivos e instalaciones contra el fraude y el malware.

¿Cómo evitar el phishing como particular?

Como particular, puedes defenderte del phishing informándote sobre qué es y cómo funciona. Saber qué señales de advertencia hay que tener en cuenta puede suponer una gran diferencia.

También es importante confiar en tus instintos. Si algo no te parece correcto, detente y compruébalo. Las estafas de phishing pueden ser muy sofisticadas, pero a veces todo lo que hace falta para evitar ser víctima es que te alejes de la situación y lo pienses dos veces antes de hacer clic en un enlace o compartir una información.

Recuerda: si algo es demasiado bueno para ser cierto, o si una solicitud urgente es inusual en ese contexto, probablemente esté relacionada con un fraude. Si no estás seguro, ponte en contacto tú mismo con el supuesto remitente utilizando un número o una dirección de correo electrónico de su sitio web oficial, al que deberías llegar desde un motor de búsqueda, no desde un enlace de correo electrónico.

Fuentes